Настройка доступа в интернет из сети VDC

NSX-V

Для подключения VDC к интернету требуется маршрутизируемая сеть VDC. По умолчанию она уже создана: сеть "<название вашей организации>-Org-Net01" с адресацией 192.168.100.0/24.

Чтобы подключить сеть VDC к к интернету, выполните следующие действия.

Подключение маршрутизируемой сети дата-центра к vApp

Перейдите в раздел Data Centers.

Выберите виртуальный дата-центр.

В блоке Compute перейдите в пункт vApps.

На карте нужного vApp нажмите на кнопку ACTIONS.

Выберите Add > Add Network.

В окне Add Network to vApp в поле Type выберите "Routed".

Важно

Подключить сети к vApp и VM в мастере создания vApp нельзя. Поэтому необходимо сначала создавать vApp с VM, далее подключать сеть к vApp и VM по очереди.

В поле Org VDC Network Connection выберите сеть организации.

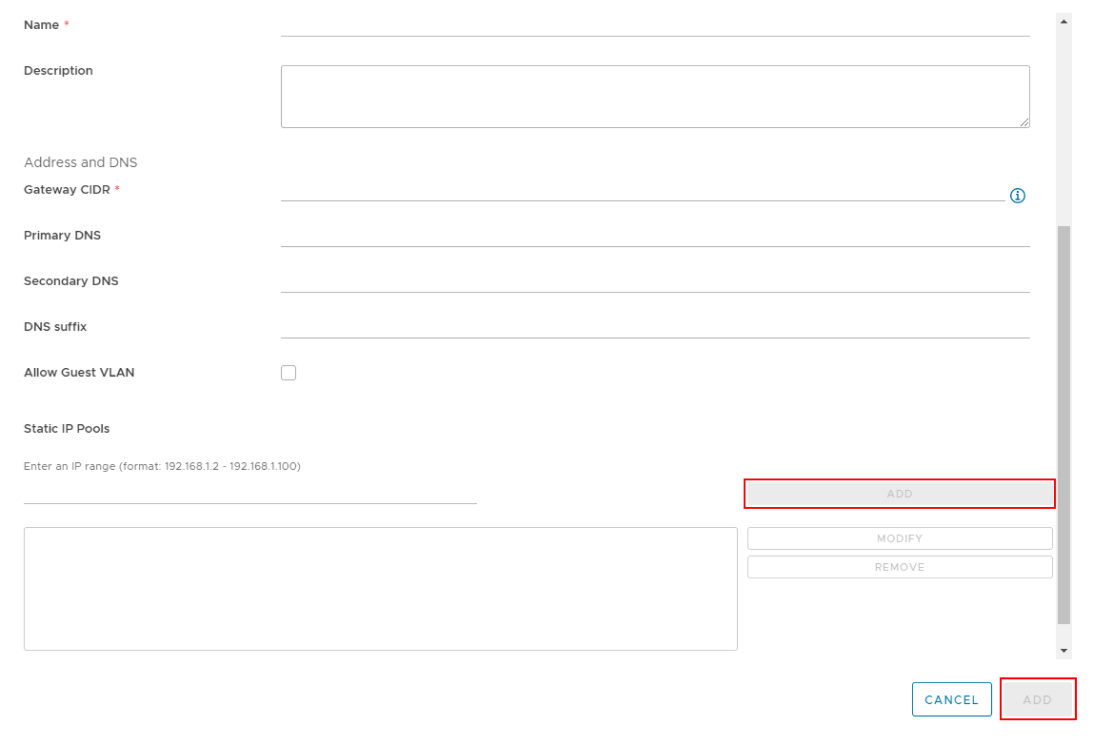

В поле Name введите имя сети.

В поле Gateway CIDR введите адрес шлюза. Пример: необходимо создать сеть vApp

192.168.2.0/24с выделением части клиентских адресов в IP Pool (адреса с100до199). В данном случае Gateway будет адрес192.168.2.1).В поле Description введите описание сети, если это необходимо.

В поле Primary DNS введите первичный DNS-адрес: например,

8.8.8.8, если это необходимо.В поле Secondary DNS введите вторичный DNS-адрес: например,

8.8.4.4, если это необходимо.В поле DNS suffix введите DNS-суффикс, если это необходимо.

В поле Static IP pool введите диапазон адресов, которые будут автоматически присваиваться VM при выставлении данной опции в свойствах сетевого интерфейса, если это необходимо. Нажмите на кнопку ADD. Например,

192.168.2.100 – 192.168.2.199.Нажмите на кнопку ADD.

Подключение VM к сети дата-центра

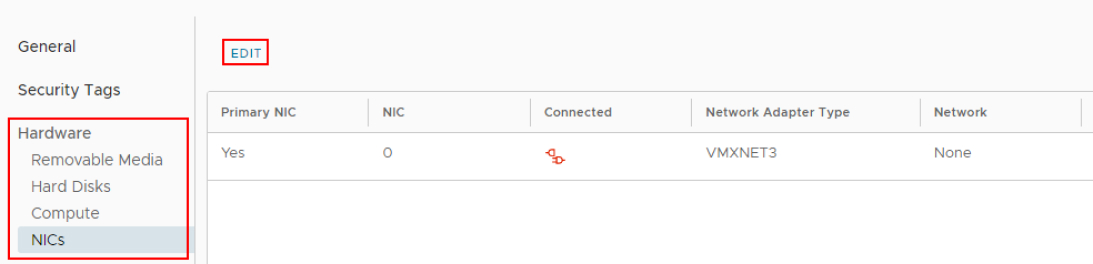

- Откройте характеристики необходимой VM.

- Перейдите на вкладку Hardware.

- В пункте NICs нажмите на кнопку EDIT.

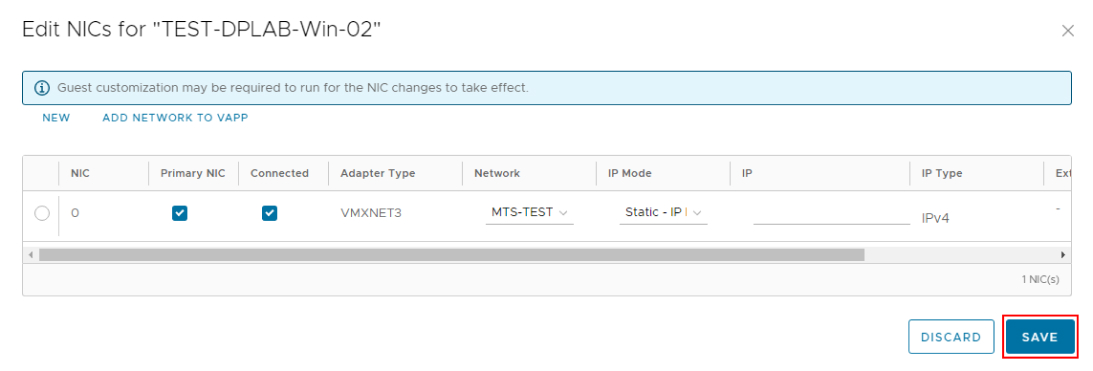

- В окне Edit NICs for "название" нажмите на кнопку NEW.

- Включите опцию Connected, выберите тип адаптера, сеть, к которой будет подключена данная VM, и IP mode, в рамках которого будет назначаться IP адрес.

- Нажмите на кнопку SAVE.

Важно

Если после сохранения сетевых настроек в свойстве VM не настроился сетевой адрес в гостевой ОС, убедитесь, что на VM установлена Панель управления Tools и включена опция Enable guest customization.

Если данные настройки не выполнены, выключите VM, включите опцию и запустите VM через пункт Power On and Force Recustomization.

Настройки правил NAT и Firewall для доступа сети в интернет производятся на виртуальном шлюзе Edge Gateway.

Сначала необходимо определить, какие внешние IP-адреса можно использовать для настройки. Для этого:

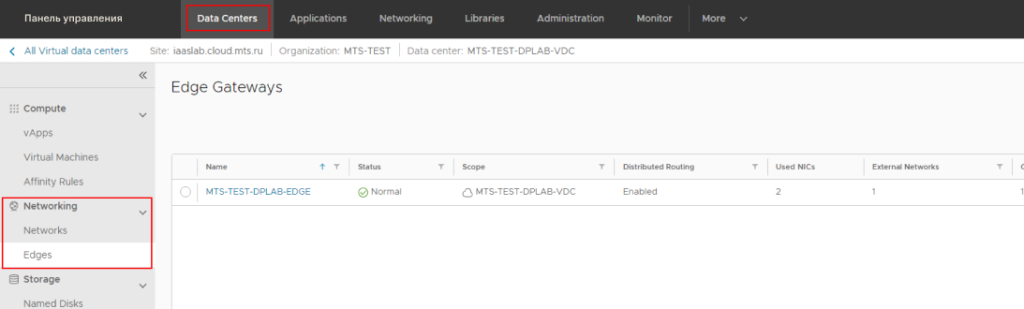

Перейдите в раздел Data Centers.

Выберите виртуальный дата-центр.

В блоке Networking перейдите на вкладку Edges.

Нажмите на нужный виртуальный шлюз.

В пункте IP Allocations блока Configuration указаны адреса, доступные для назначения.

Важно

Запишите и сохраните адреса IP Allocations. Они потребуются для дальнейшей настройки.

В рамках ФЗ-152 будут указаны «серые» IP-адреса в поле IP Allocations. Соответствия адресов высланы в приветственном письме. Если в письме нет данной информации, пожалуйста, заведите заявку или позвоните на горячую линию.

Нажмите на кнопку SERVICES.

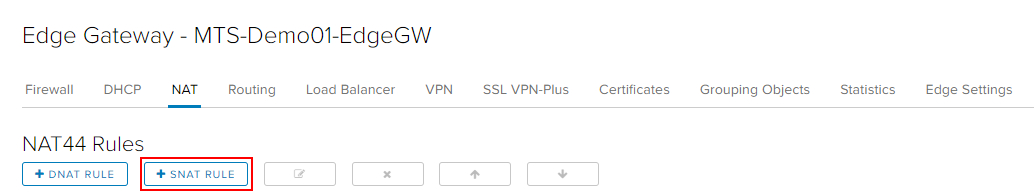

В окне Edge Gateway – "название" перейдите на вкладку NAT.

Нажмите на кнопку + SNAT RULE, чтобы создать правило SNAT, которое позволит преобразовывать запросы из локальной сети через публичный IP-адрес в сеть интернет.

Пример: есть Organization VDC Network с адресацией

192.168.100.0/24и один адрес в Sub-allocated IP Pool –193.8.210.221. Необходимо выдать доступ в интернет для всей локальной сети.

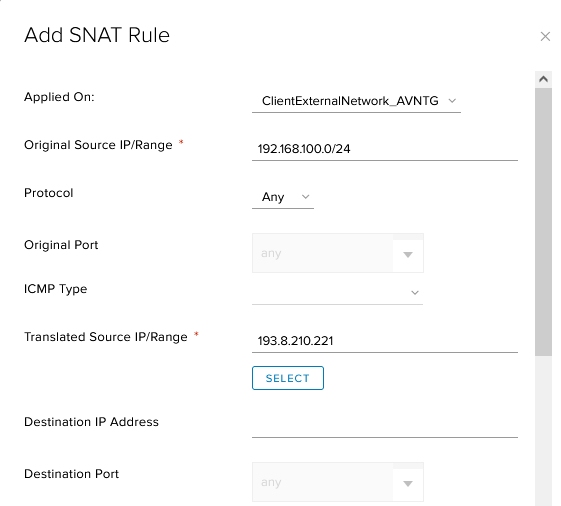

В окне Add SNAT Rule:

- В перечне Applied on выберите внешнюю сеть. Как правило, имя этой сети оканчивается "ExternalNetwork".

- Укажите адресацию сети Organization VDC Network / диапазон из сети / единичный IP адрес, подключенные к VM (Original source IP/Range) и которые необходимо вывести в интернет. В примере это будет сеть

192.168.100.0/24. - Укажите любой внешний свободный IP-адрес (Translated source IP/Range) из IP Allocations. В примере это адрес

193.8.210.221. - Введите описание в поле Description, если это необходимо. Создавать описания рационально при большом количестве правил.

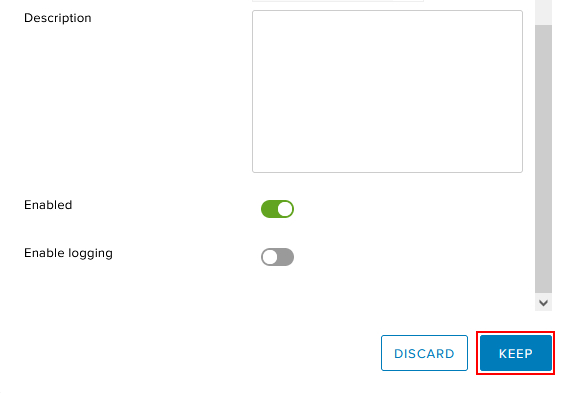

- Включите опцию Enabled.

- Нажмите на кнопку KEEP.

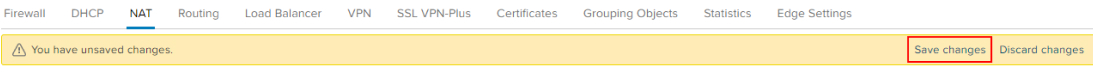

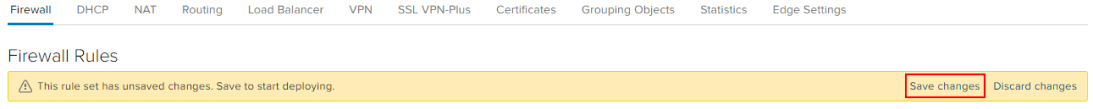

Для сохранения изменений нажмите на кнопку Save changes.

По умолчанию созданное правило размещается в нижней строке таблицы.

Совет

Обратите внимание на порядок правил в NAT-трансляциях. Правила применяются сверху вниз – от первого к последнему. При включении некоторых сервисов на Edge Gateway некоторые системные правила и в NAT, и в Firewall (например, при настройке IPsec) будут появляться в списке. Отличительная особенность данных правил – наличие слова «Internal» в поле Type. Эти правила будут недоступны для редактирования администратором.

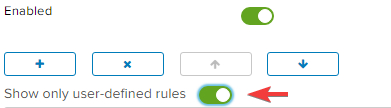

Чтобы системные правила не мешали при работе по добавлению правил, выставите отображение только созданных администратором правил – включите опцию Show only user-defined rules.

Чтобы переместить правило на нужное место, воспользуйтесь кнопками управления правилами.

Разрешение доступа к внешней сети в межсетевом экране

Чтобы разрешить в межсетевом экране доступ из внутренней сети Organization VDC Network в Интернет:

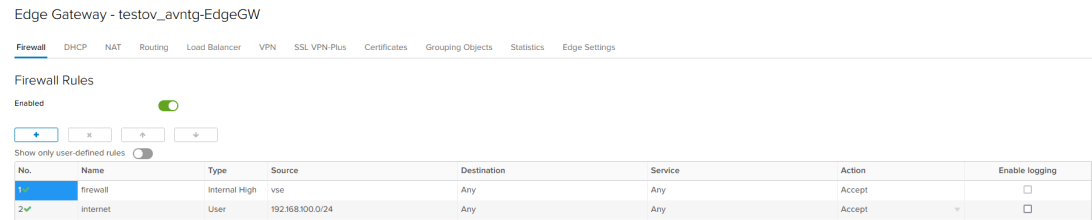

В окне Edge Gateway – "название" перейдите на вкладку Firewall.

Нажмите на кнопку "+" – будет создано новое правило с именем New Rule в поле Name.

В строке нового правила измените следующие параметры (пример: необходимо предоставить доступ в интернет для сети Organization VDC Network с адресацией

192.168.100.0/24):Введите название правила в поле Name.

Укажите адреса источника в поле Source: единичный IP-адрес, диапазон IP-адресов, CIDR или "Any". В примере:

192.168.100.0/24.Адрес назначения в поле Destination оставьте без изменений – "Any". Формат, как и для поля Source. В данном примере Any означает любой адрес.

Значение поля Service оставьте без изменений – "Any". В данном примере "Any" означает любой порт и протокол сетевого взаимодействия).

- Protocol: из выпадающего списка выберите протокол сетевого взаимодействия (TCP/UDP/ICMP либо "Any" для всех видов трафика);

- Source Port: укажите "Any" (для любого порта);

- Destination Port: укажите порт, к которому открываем доступ.

В поле Action выберите Accept для разрешения прохождения сетевого трафика.

Для сохранения изменений нажмите на кнопку Save changes.

По умолчанию созданное правило размещается в нижней строке таблицы.

Совет

Обратите внимание на порядок правил в NAT-трансляциях. Правила применяются сверху вниз – от первого к последнему. При включении некоторых сервисов на Edge Gateway некоторые системные правила и в NAT, и в Firewall (например, при настройке IPsec) будут появляться в списке. Отличительная особенность данных правил – наличие слова "Internal" в поле Type. Эти правила будут недоступны для редактирования администратором.

Чтобы системные правила не мешали при работе по добавлению правил, выставите отображение только созданных администратором правил – включите опцию Show only user-defined rules.

Чтобы переместить правило на нужное место, воспользуйтесь кнопками управления правилами.

NSX-T

Для подключения VDC к интернету требуется маршрутизируемая сеть VDC; по умолчанию она уже создана: сеть "<название вашей организации>-Org-Net01" с адресацией 192.168.100.0/24.

Подключение маршрутизируемой сети дата-центра к vApp

Перейдите в раздел Data Centers.

Выберите виртуальный дата-центр.

В блоке Compute перейдите в пункт vApps.

На карте нужного vApp нажмите на кнопку ACTIONS.

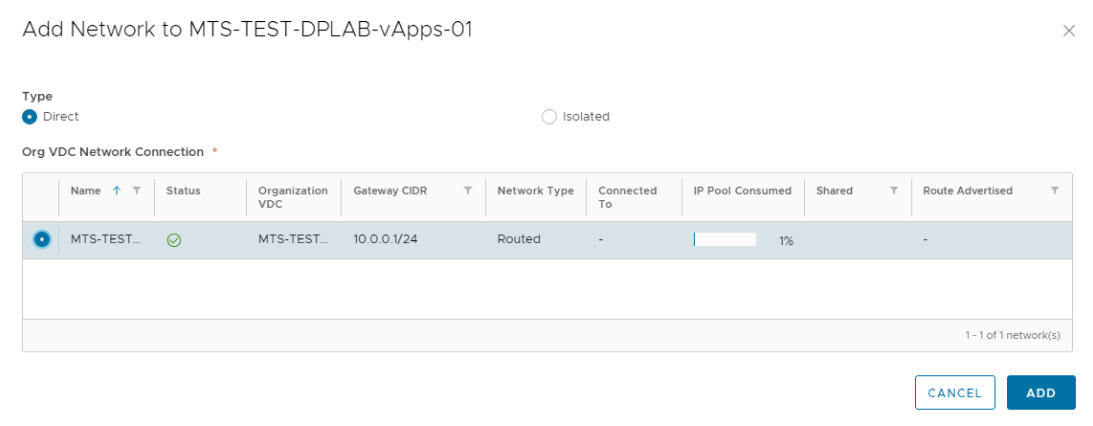

Выберите Add – Add Network.

Выберите сеть VDC, к которой будет подключен vApp.

Нажмите на кнопку ADD.

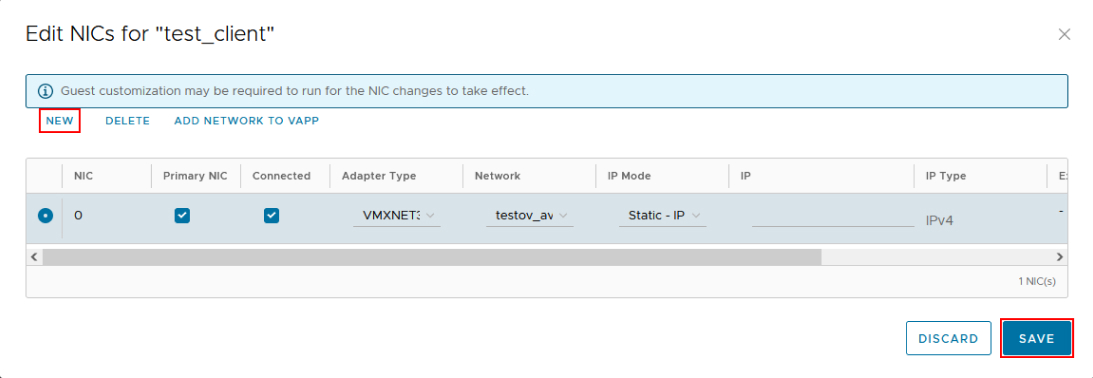

Подключение VM к сети дата-центра

На карте этого же vApp нажмите на кнопку DETAILS.

Нажмите на название нужной VM.

Перейдите на вкладку Hardware.

В пункте NICs нажмите EDIT.

Включите опцию Connected.

В поле Network выберите маршрутизируемую сеть дата-центра из перечня.

В поле IP Mode выберите Static – IP Pool. VM автоматически будет присвоен IP-адрес.

Нажмите на кнопку SAVE.

Важно

Значение IP-адреса будет видно только при повторном входе в эту форму.

Если после сохранения сетевых настроек в свойстве VM не настроился сетевой адрес в гостевой ОС, убедитесь, что на VM установлена Панель управления Tools и включена опция Enable guest customization.

Если данные настройки не выполнены, выключите VM, включите опцию и запустите VM через пункт Power On and Force Recustomization.

Настройки правил NAT и Firewall для доступа сети в интернет производятся на виртуальном шлюзе Edge Gateway.

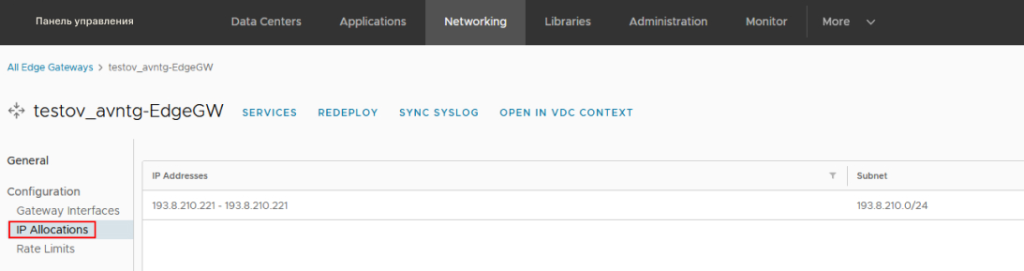

В первую очередь необходимо определить, какие внешние IP-адреса возможно использовать для настройки. Для этого:

Перейдите в раздел Data Centers.

Выберите виртуальный дата-центр.

В блоке Networking перейдите на вкладку Edges.

Нажмите на нужный виртуальный шлюз.

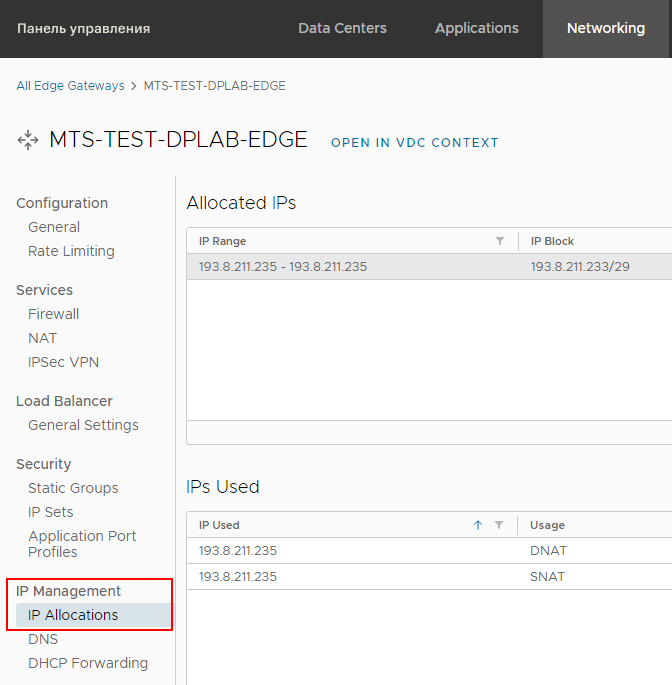

Публичные IP-адреса указаны в блоке IP Management > IP Allocations.

Важно

Запишите адреса Allocated IPs. Они потребуются для дальнейшей настройки.

В рамках ФЗ-152 будут указаны «серые» IP-адреса. Соответствия адресов высланы в приветственном письме. Если в письме нет данной информации, пожалуйста, заведите заявку или позвоните на горячую линию.

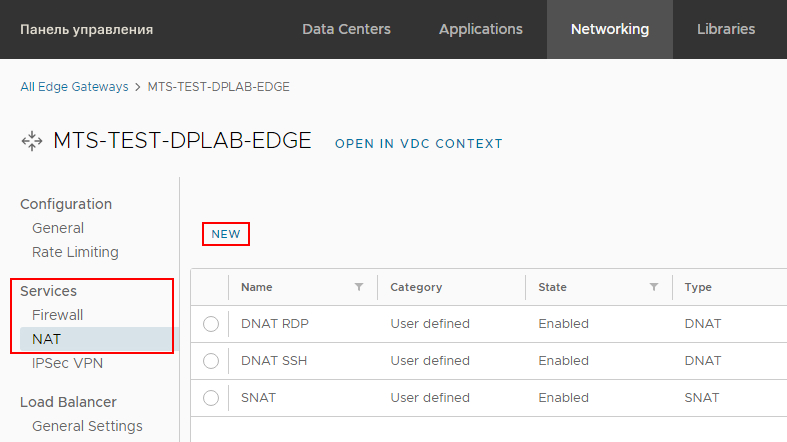

В разделе Data Centers нажмите на карточку виртуального дата-центра и в меню слева выберите Edges.

Нажмите на название Edge Gateway.

В блоке Services > NAT нажмите на кнопку NEW.

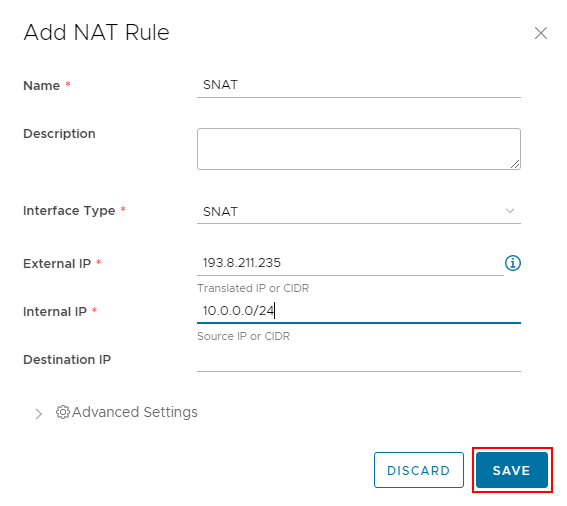

Заполните форму Add NAT Rule, чтобы создать правило SNAT, позволяющее преобразовывать запросы из локальной сети через публичный IP-адрес в сеть интернет.

Пример: есть Organization VDC Network с адресацией

10.0.0.0/24и один адрес в Allocated IPs –193.8.211.235. Необходимо выдать доступ в интернет для всей локальной сети.- В поле Name введите название правила.

- В поле Description введите описание, если это необходимо.

- В поле Interface Type введите тип правила — "SNAT".

- В поле External IP введите публичный IP-адрес

193.8.211.235. - В поле Internal IP введите приватные IP-адреса VM тенанта

10.0.0.0/24. - Заполните поле Destination IP, если требуется, чтобы правило применялось только к трафику с определенным адресом назначения. Укажите IP-адрес или диапазон адресов, в направлении которых необходимо применять правило. Если оставить поле пустым, правило будет применяться для любого адреса назначения.

- Нажмите на кнопку SAVE.

Разрешение доступа к внешней сети в межсетевом экране

Создание IP Set

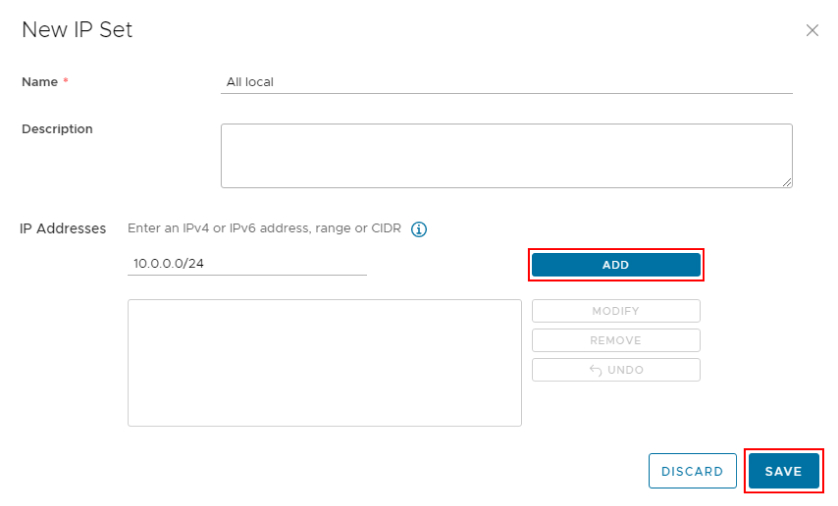

В блоке Security > IP Sets нажмите на кнопку NEW.

Заполните форму New IP Set.

В поле Name введите название группы IP-адресов.

В поле Description введите описание, если это необходимо.

В поле IP Addresses введите внутренний IP-адрес или диапазон IP-адресов. В примере:

10.0.0.0/24.Нажмите на кнопку ADD.

Нажмите на кнопку SAVE.

Создание правила Firewall

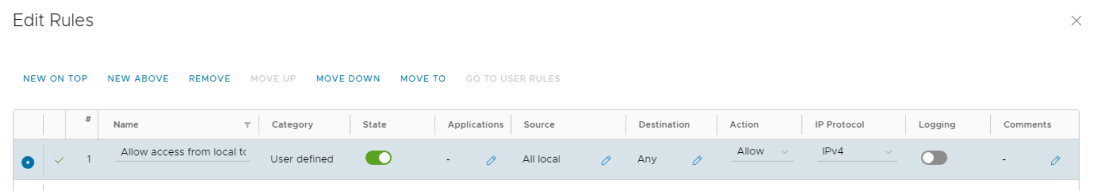

В блоке Services > Firewall нажмите на кнопку EDIT RULES.

В открывшемся окне нажмите на кнопку NEW ON TOP.

Появится строка нового правила, заполните ее поля.

В поле Name укажите название правила.

В поле State активируйте переключатель, чтобы включить правило.

Поле Applications оставьте без изменений.

В поле Source нажмите на Редактировать, выберите ранее созданный IP Set и нажмите на кнопку SAVE.

В поле Destination нажмите на Редактировать, активируйте переключатель Any Destination и нажмите SAVE.

В поле Action из раскрывающегося списка выберите Allow.

В поле IP Protocol из раскрывающегося списка выберите, следует ли применять правило к трафику IPv4 или IPv6.

В поле Logging активируйте переключатель, если необходимо регистрировать фильтрацию, выполняемую этим правилом.

Нажмите на кнопку SAVE.