Настройка Route-Based IPsec VPN

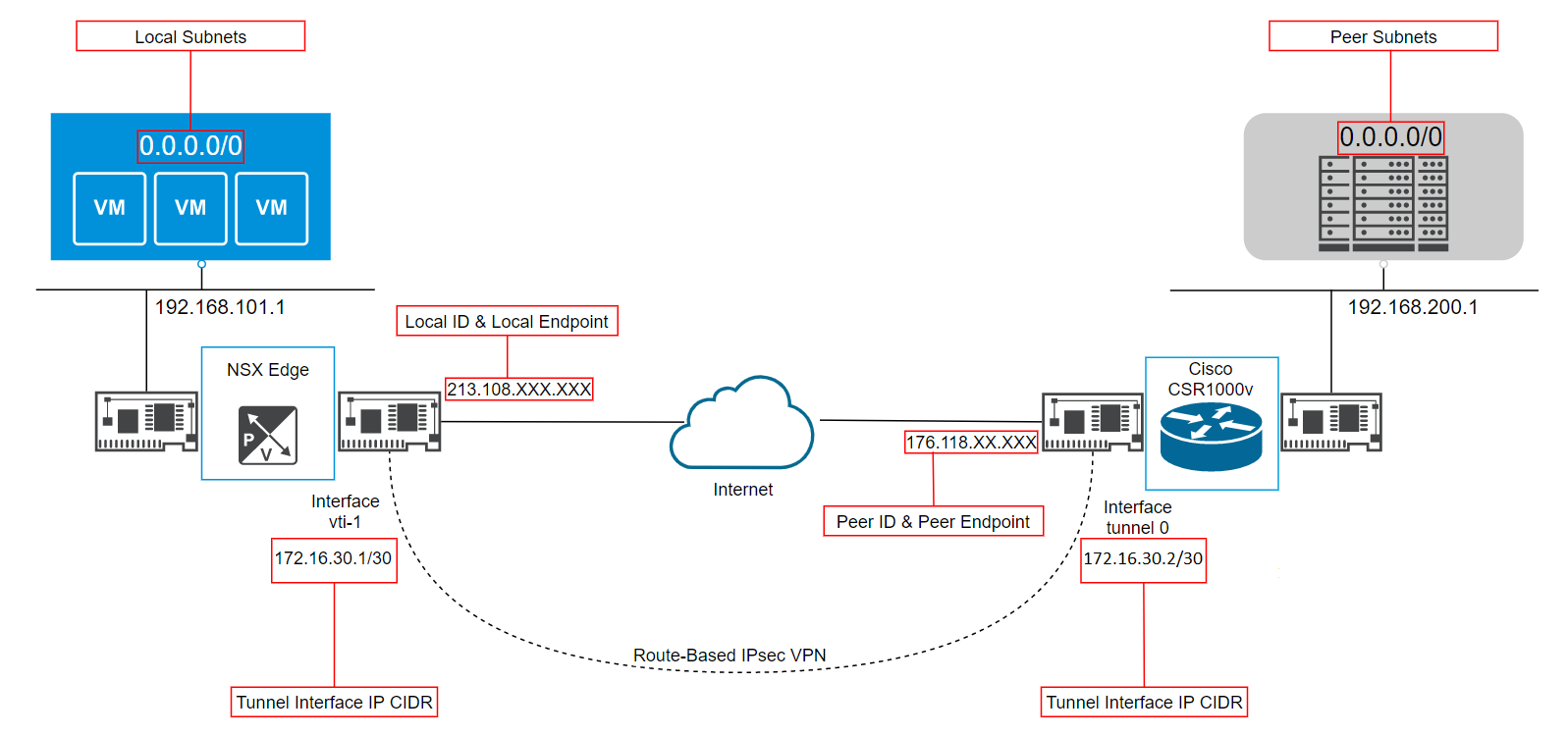

В данной статье описана настройка Route-Based IPsec VPN между Cisco CSR1000v и NSX Edge Services Gateway и настройка динамической маршрутизации по протоколу BGP.

Ниже представлена общая схема взаимодействия.

Настройка Route-Based IPsec на NSX Edge Services Gateway

В данном разделе приведены параметры настройки Route-based IPsec на NSX Edge Services Gateway в рамках IKEv1 и IKEv2.

Настройка Route-Based IPsec на Cisco CSR1000v

В данном разделе приведено описание настройки Route-based IPsec на Cisco CSR1000v в рамках IKEv1 и IKEv2.

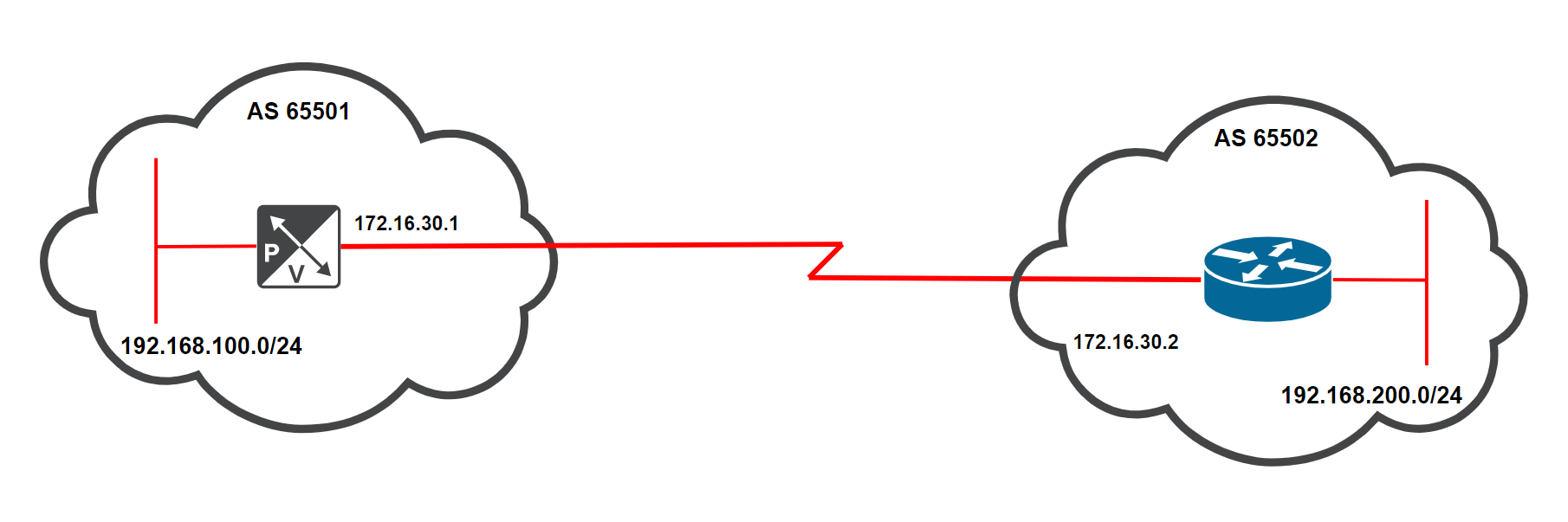

Настройка BGP для обмена маршрутами

В данном разделе приведено описание настройки обмена маршрутами по BGP между NSX Edge Services Gateway и Cisco CSR1000v.

Настройка BGP на стороне Cisco CSR1000v

Конфигурация, относящаяся к настройке BGP на Cisco CSR1000v, выглядит следующим образом:

configure terminal

router bgp 65502

bgp router-id 172.16.30.2

bgp log-neighbor-changes

neighbor 172.16.30.1 remote-as 65501

address-family ipv4

network 192.168.200.0 mask 255.255.255.0

neighbor 172.16.30.1 activate

exit-address-family

endНастройка BGP на стороне NSX Edge Services Gateway

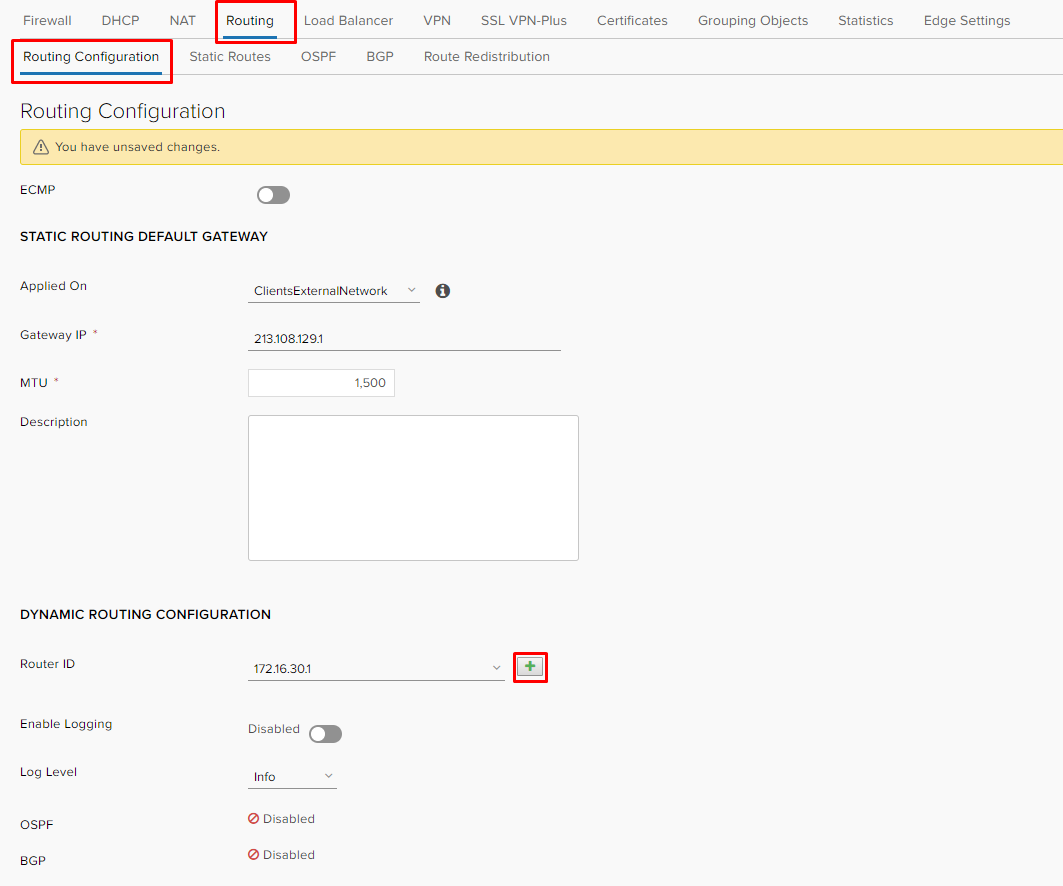

Для настройки Router ID перейдите в Routing > Routing configuration.

В блоке DYNAMIC ROUTING CONFIGURATION в поле Router ID нажмите "+".

Добавьте адрес туннельного интерфейса в поле IP Address и нажмите на кнопку Keep.

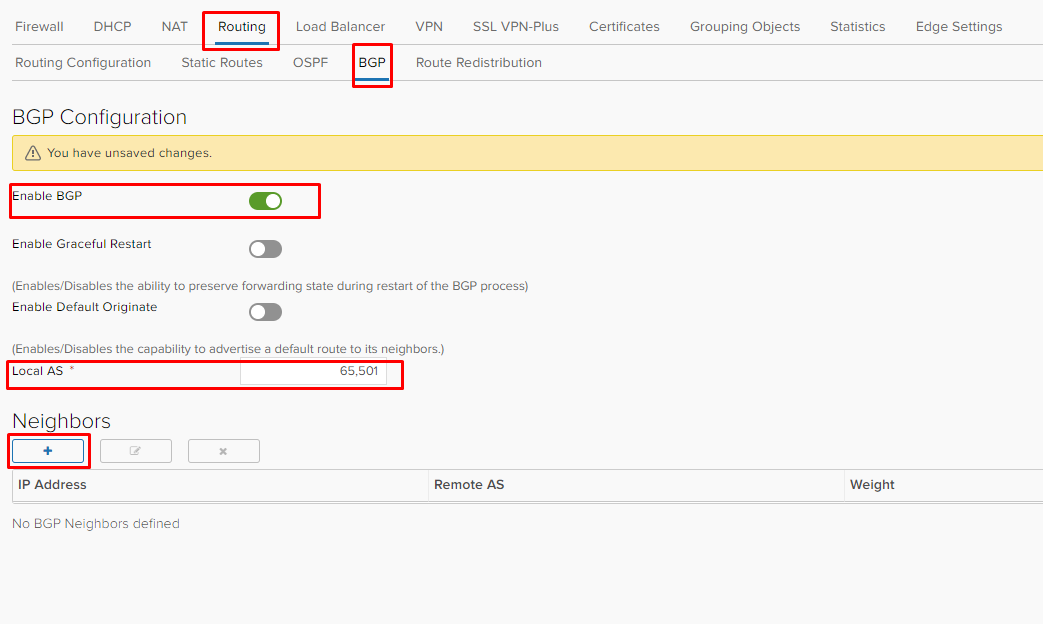

Перейдите на вкладку Routing > BGP и включите переключатель Enable BGP.

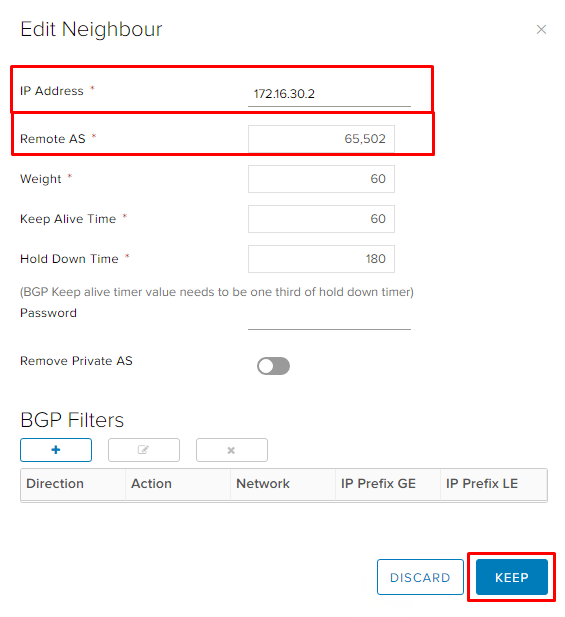

В поле Local AS введите значение "65501" и откройте настройку соседства нажав "+".

Введите IP адрес и номер AS соседа и сохраните настройки нажав на кнопку KEEP.

Сохраните настройки на вкладке Routing > BGP нажав на кнопку Save Changes.

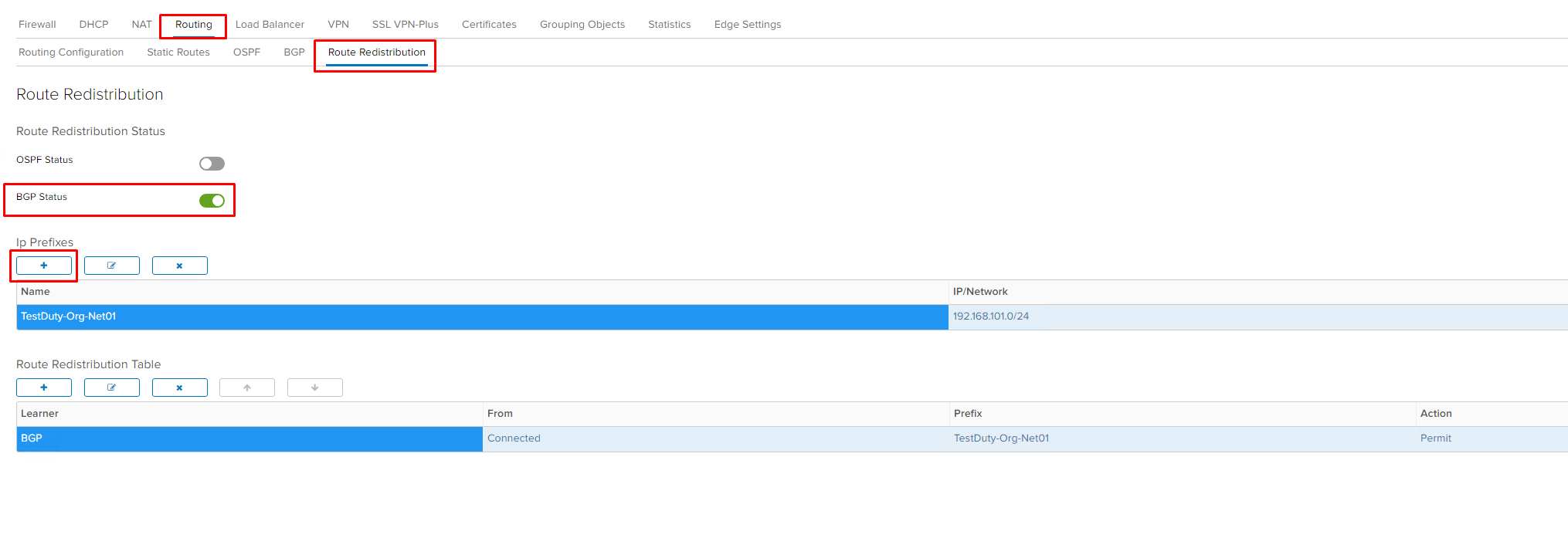

Перейдите на вкладку Routing > Route Redistribution для добавления анонса сетей, которые подключены к Edge Gateway.

Включите переключатель BGP Status и добавьте IP Prefixes нажав "+".

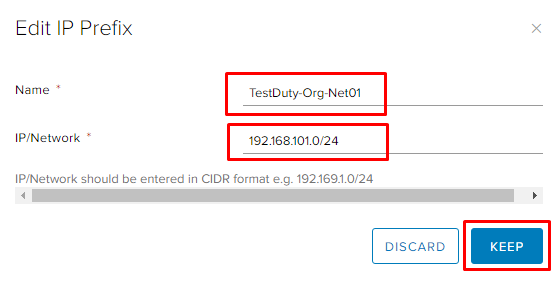

Добавьте нужный префикс, который будет анонсироваться в BGP, задав название и сеть в формате CIDR.

Нажмите на кнопку KEEP для сохранения настроек.

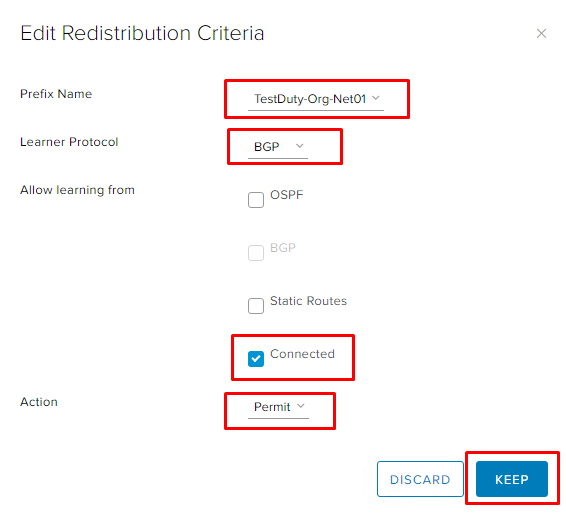

В меню Route Redistribution Table нажмите на "+" и добавьте ранее созданную сеть в критерии по которым будут производиться анонсы в BGP.

В поле Learner Protocol выберите BGP.

В поле Allow learning выберите Connected.

Сохраните настройки нажав на кнопку KEEP.

Сохраните настройки нажав на кнопку Save Changes.

Диагностика туннелей и BGP

Просмотр статуса на стороне Cisco CSR1000v

Посмотреть статус соединения, маршрутов и BGP соседства в рамках Cisco можно с помощью команд в CLI:

show ip interface brief

show interface tunnel 1

show tunnel endpoint Tunnel 1

show crypto session interface tunnel 1

show crypto isakmp sa

show crypto ipsec sa

show ip route bgp

show ip bgp

show ip bgp summary

show ip bgp neighbors 172.16.30.1 routes

show ip bgp neighbors 172.16.30.1 advertised-routes

show ip bgp neighbors 172.16.30.1

show bgp allПросмотр статуса на стороне NSX Edge Services Gateway

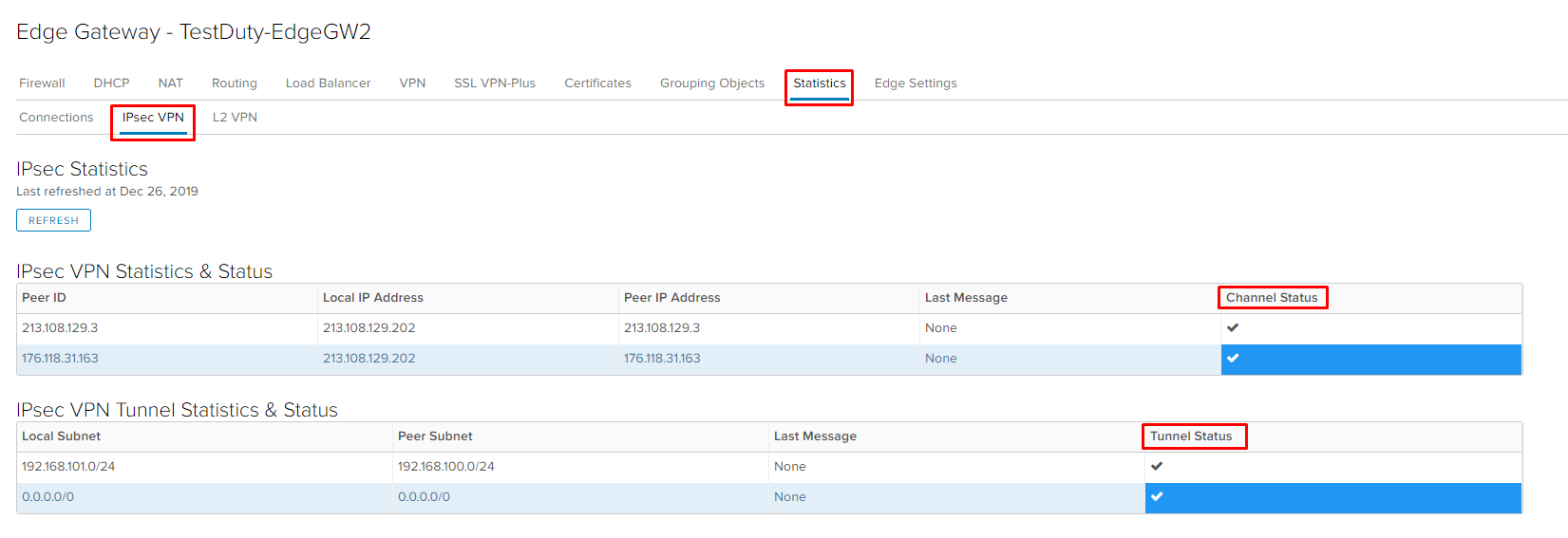

Посмотреть статус соединения IPsec связности и построения туннеля можно в свойствах Edge Gateway в HTML5 интерфейсе на вкладке Statistics > IPsec VPN.

Блок IPsec VPN Statistics & Status отображает состояние связности (Phase 1), Блок IPsec VPN Tunnel Statistics & Status отображает статус туннеля (Phase 2).

Посмотреть статус соединения, маршрутов и BGP соседства в рамках NSX Edge Services Gateway можно с помощью команд в CLI:

show interface vti-1

show service ipsec

show service ipsec sa

show service ipsec site

show service ipsec sp

show ip route bgp

show ip bgp

show ip bgp neighbors summary

show ip bgp neighbors 172.16.30.2 advertised-routes

show ip bgp neighbors 172.16.30.2 routes

show ip bgp neighbors

show ip bgp neighbors 172.16.30.2